IC厂商往往忽视安全性的重要地位,这也已经不是秘密。请参考最近Unisys“与PonemonInstitute联手”在13个国家发起的对599名IT及IT安全主管的调研报告。结果表明,只有28%的受访者认为安全是其公司内前5项优先策略之一;然而,相同人群中有接近60%的人承认网络威胁使其控制系统及SCADA系统处于危险之中。

只有28%的受访者认为安全非常重要。这不禁令人感到担忧,因为我们知道分布式控制和无所不在的连通性已经提升了对安全性的重视。大多数安全问题都围绕更好的防火墙、入侵检测系统以及安全交换架构展开。但同样重要的是可信赖硬件的需求,尤其是I/O模块和远端现场传感器。这些设备可能被克隆或欺骗,尤其当周围的物理安全措施较少时。当发生此类任何破坏时,就会严重危害根据从这些设备收集的数据制定关键决策的工业互联网。所以,确保这些系统经过认证、安全至关重要。归根结底,如果没有安全的嵌入式硬件,我们将不能享受工业4.0带来的巨大潜力。

我们重视工业4.0的安全系统就必须首先从关注向云端或plc发送数据的可信赖传感器。远端安全漏洞的影响是值得关注的问题。例如,如果受损的传感器发送伪造的油罐液面或管道压力数据,那么据此采取的措施(或者不采取措施)将可能造成灾难性后果。这难道是危言耸听吗?完全不是。但确实有少数灾难性后果是由于受损的传感器数据造成的。如果数据受损,可完全抛开利用传感器数据预测维护需求的大数据分析程序。此处利害攸关的关键是正常运转以及总体工业效率――工业4.0的基石。

并非所有传感器的物理安全都能时刻保证,尤其当传感器被用于非常偏远的位置来监测石油和天然气现场时,如图6中所示。位置偏远使其很容易受到物理攻击,所以在接受传感器数据之前对其进行安全认证就至关重要。

庆幸的是,我们早在几年前就建立了医疗和耗材(例如打印机墨盒)的安全认证方法。现在,安全认证已经成为标配,并且必须利用遵循安全认证协议的防篡改器件实现。

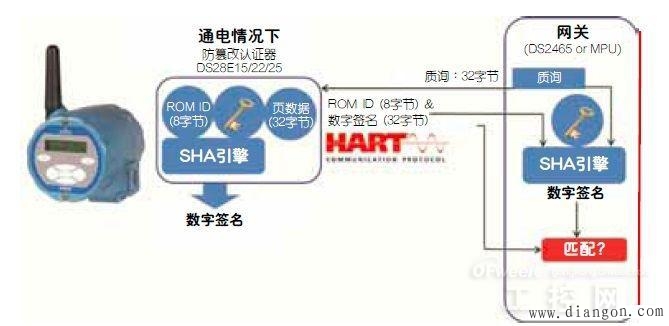

图1所示的简化概念方框图为采用对称SHA256算法的硬件安全认证方案。SHA-256协议基于安全认证器件之间的质询-应答交换,在接收和读取传感器数据之前,对传感器进行安全认证。SHA-256安全认证使攻击者不能连接至网络来冒充传感器甚至利用受损系统代替传感器系统。

图1.基于SHA-256的安全认证,用于采用HART或其它任何通信标准的远端现场传感器。传感器和主机均已知页数据(32字节)和密钥(2字节)。传输字节数量方面有较小的开销。

全站搜索